Depuis quelques jours, une nouvelle campagne de phishing cible les utilisateurs du gestionnaire de mots de passe LastPass. L’objectif : voler le mot de passe maître des utilisateurs afin d’obtenir un accès complet au coffre-fort de mots de passe des victimes. Voici ce qu’il faut savoir sur cette menace.

Une attaque basée sur la peur de perdre ses données

Depuis le 19 janvier 2026, de nombreux utilisateurs de LastPass reçoivent des e-mails alarmants : il s’agit d’une tentative de hameçonnage à grande échelle. Ces e-mails informent le destinataire qu’une mise à jour de l’infrastructure LastPass est imminente et qu’il doit impérativement créer une sauvegarde locale de ses données sous 24 heures.

Ce prétexte n’est pas choisi au hasard : les pirates veulent jouer sur la peur et créer un sentiment d’urgence pour tromper la vigilance des utilisateurs. Si la victime clique sur le lien présent dans l’e-mail, elle est redirigée vers une page frauduleuse imitant l’interface de LastPass (hébergée sur mail-lastpass[.]com), sauf que celle-ci a été conçue dans le but de voler les identifiants de l’utilisateur.

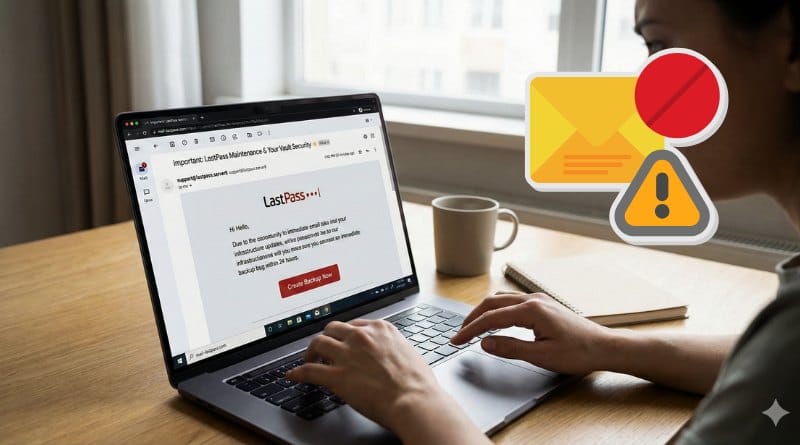

Ci-dessous, l’e-mail en question. Comme vous pouvez le constater, il est bien présenté, avec de nombreux détails, et il réutilise la charte graphique de LastPass. Au premier coup d’œil, on pourrait croire qu’il s’agit d’un e-mail officiel, et c’est bien le problème.

Source : LastPass

Dans un communiqué officiel, LastPass affirme avoir identifié plusieurs objets d’e-mails utilisés dans cette campagne :

LastPass Infrastructure Update: Secure Your Vault Now

Your Data, Your Protection: Create a Backup Before Maintenance

Don’t Miss Out: Backup Your Vault Before Maintenance

Important: LastPass Maintenance & Your Vault Security

Protect Your Passwords: Backup Your Vault (24-Hour Window)

Pour envoyer ces e-mails, les pirates utilisent des adresses d’expédition qui tentent de paraître légitimes, telles que support@lastpass[.]server8 ou support@sr22vegas[.]com.

La réponse de LastPass

Le communiqué de LastPass rappelle une règle d’or : LastPass ne vous demandera jamais votre mot de passe maître. “Cette campagne est conçue pour créer un faux sentiment d’urgence, ce qui est l’une des tactiques les plus courantes et les plus efficaces que nous observons dans les attaques de phishing.”, précise LastPass.

En parallèle, LastPass cherche à démanteler l’infrastructure utilisée par les cybercriminels dans le cadre de cette campagne. Avant de tomber sur le site malveillant, le lien présent dans l’e-mail redirige l’utilisateur vers un site hébergé sur AWS, et ce dernier renvoie ensuite l’utilisateur vers le domaine évoqué précédemment.

Cette campagne prouve que les utilisateurs du gestionnaire de mots de passe LastPass restent une cible privilégiée pour les cybercriminels.

Voici la liste des adresses IP malveillantes utilisées pour le site web malveillant et pour envoyer les e-mails :

104.21.86[.]78

172.67.216[.]232

188.114.97[.]3

192.168.16[.]19

172.23.182[.]202

Source

Ingénieur système et réseau, cofondateur d’IT-Connect et Microsoft MVP “Cloud and Datacenter Management”. Je souhaite partager mon expérience et mes découvertes au travers de mes articles. Généraliste avec une attirance particulière pour les solutions Microsoft et le scripting. Bonne lecture.