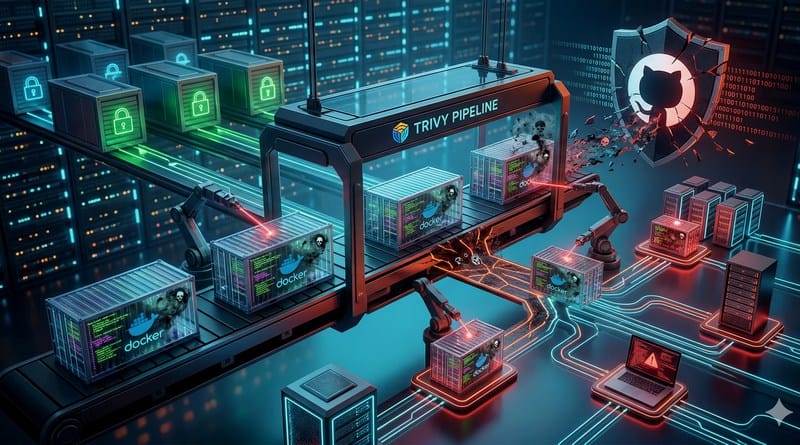

C’est très compliqué ces dernières semaines pour Trivy et les dernières nouvelles ne sont pas bonnes. L’attaque supply chain orchestrée par le groupe de pirates TeamPCP a été jusqu’à la propagation de malwares sur Docker Hub et la compromission de l’organisation sur GitHub.

Des images Docker piégées sur le Docker Hub

Pour rappel, le scanner de vulnérabilités Trivy a été compromis deux fois en l’espace de trois semaines. Lors de la dernière attaque, les pirates sont parvenus à publier une nouvelle version de Trivy sur GitHub, tout en lui intégrant un malware infostealer (voir cet article). Les faits remontent aux 19 et 20 mars 2026.

Malheureusement pour Trivy, au cours du week-end dernier, la situation s’est dégradée encore un peu plus. En effet, les chercheurs en sécurité de chez Socket ont identifié des images Trivy compromises, publiées directement sur le registre public Docker Hub.

“Les nouveaux tags d’image 0.69.5 et 0.69.6 ont été publiés le 22 mars sans versions ni tags GitHub correspondants. Ces deux images contiennent des indicateurs de compromission associés au même programme de vol d’informations TeamPCP observé lors des premières phases de cette campagne. Le tag le plus récent pointe actuellement vers la version 0.69.6, qui est également compromise.”, peut-on lire dans le rapport de Socket.

Sauf que la dernière version officielle et saine de Trivy est la 0.69.3, puisque la 0.69.4 a été infectée. Il y a un risque important pour ceux qui ont pu récupérer les images de Trivy via le Docker Hub en ciblant ces tags.

“Les tags Docker Hub ne sont pas immuables, et les organisations ne doivent pas s’appuyer uniquement sur les noms de tags pour garantir l’intégrité.”, rappellent les chercheurs.

L’organisation GitHub d’Aqua Security piratée

L’accès non autorisé des pirates a une explication : ils ont eu accès à l’organisation Aqua Security sur GitHub. Autrement dit, un accès à l’organisation qui porte le projet Trivy. Comment expliquer cela ? Il s’agirait d’une remédiation incomplète suite au premier incident survenu quelques semaines auparavant.

Aqua Security a d’ailleurs déclaré : “Nous avons procédé à la rotation des secrets et des jetons, mais le processus n’était pas atomique et les attaquants ont peut-être eu connaissance des jetons rafraîchis.”

En réalité, les pirates seraient parvenus à mettre la main sur le jeton d’accès personnel (PAT) d’un compte de service nommé Argon-DevOps-Mgt. Contrairement au jeton d’une application GitHub, un PAT se comporte comme un mot de passe à longue durée de vie, souvent dépourvu d’authentification multifacteur (MFA).

Les pirates sont donc parvenus à infiltrer l’organisation privée aquasec-com, qui héberge le code propriétaire de l’éditeur (indépendamment des dépôts publics). À l’aide d’un script, le groupe de pirates TeamPCP a pu vandaliser 44 dépôts, en leur ajoutant le préfixe tpcp-docs- et en remplaçant leurs descriptions par le message suivant : “TeamPCP Owns Aqua Security”. Il s’agit clairement d’une opération de défacement.

Source : Socket

Faut-il s’inquiéter ?

La situation est grave, surtout que Trivy est un outil très populaire. Il suffit de regarder son nombre d’étoiles sur GitHub : 33 900. Malgré tout, Aqua Security se veut rassurant pour ses clients en affirmant qu’aucune preuve n’indique, pour le moment, que la version de Trivy intégrée dans ses produits commerciaux a été altérée. Cela s’explique par le fait qu’il y a un décalage dans les processus d’intégration entre la version commerciale et la branche open source.

Le problème, c’est pour les nombreuses personnes qui s’appuient sur la version open source de Trivy ! Si vous l’utilisez dans vos pipelines CI/CD, il est impératif de vérifier vos images Docker et l’activité de vos environnements. Des indicateurs de compromission (IoC) ont été publié sur OpenSourceMalware, ainsi que dans ce rapport publié par Docker.

Source

Ingénieur système et réseau, cofondateur d’IT-Connect et Microsoft MVP “Cloud and Datacenter Management”. Je souhaite partager mon expérience et mes découvertes au travers de mes articles. Généraliste avec une attirance particulière pour les solutions Microsoft et le scripting. Bonne lecture.